MediaTek製チップを搭載したAndroidスマートフォンに、深刻なセキュリティ脆弱性が存在することが明らかになりました。セキュリティ研究チームの実証実験では、NothingのスマートフォンCMF Phone 1の保護機構をわずか45秒で突破することに成功したと報告されています。

この脆弱性はAndroidが完全に起動する前の処理に関係するもので、攻撃が成功した場合、端末のPINコードや保存データなどの重要情報が取得される可能性があるとされています。

Android起動前の処理を突くブートチェーンの脆弱性

今回の脆弱性を発見したのは、暗号資産ハードウェアウォレットで知られるLedgerのセキュリティ研究チームDonjonです。

報告によると、この問題はCVE-2026-20435として識別されており、MediaTek製プロセッサの一部に影響する可能性があります。これらのチップはTrustonicのTrusted Execution Environmentを利用していますが、その仕組みを含むAndroidのブートチェーンに弱点があるとされています。

研究チームはこの弱点を突くことで、Androidの主要なセキュリティ機構が完全に有効になる前の段階で保護を回避することに成功しました。

USB接続だけでPINやデータ取得が可能に

実証実験では、CMF Phone 1をノートPCにUSBケーブルで接続するだけで攻撃が可能だったとされています。マルウェアのインストールや端末の画面操作は不要で、短時間の接続だけでセキュリティを突破できたと報告されています。

研究チームはこの手法を使い、以下のような情報の取得に成功したとしています。

・端末のPINコード

・暗号化されたストレージの復号

・端末内の保存データ

・暗号資産ウォレットのシードフレーズ

これらの情報は個人データだけでなく資産にも直接関係するため、悪用された場合の影響は非常に大きい可能性があります。

MediaTekはすでに修正パッチを提供

この問題は研究チームからMediaTekへ責任ある形で報告されており、同社はすでに対策パッチを用意しています。MediaTekによると、修正内容は2026年1月5日にスマートフォンメーカーなどのOEM各社へ提供済みとのことです。

ただしMediaTekはチップを提供する立場であり、実際の端末へのアップデート配信は各メーカーが行う必要があります。そのため、ユーザーが修正を受け取れるかどうかは端末メーカーのアップデート対応に左右される状況です。

セキュリティ更新が配信されるまで注意が必要

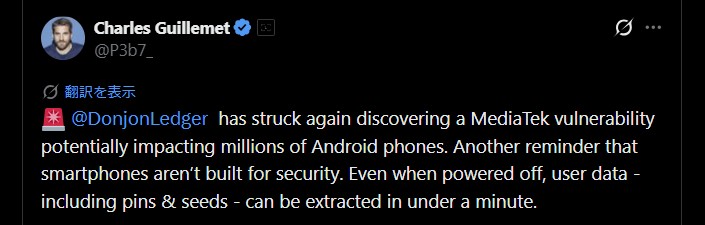

LedgerのCTOであるCharles Guillemet氏は、今回の問題がスマートフォンの設計思想にも関係していると指摘しています。スマートフォンは利便性を重視して設計されており、暗号資産を保管するような高いセキュリティ環境を前提とした機器ではないと説明しています。

今回の脆弱性に関する修正はすでに用意されていますが、メーカーによるソフトウェア更新が配信されるまでは影響を受ける端末が存在する可能性があります。ユーザーとしては、端末のソフトウェアアップデートが提供された場合には速やかに適用することが重要といえそうです。